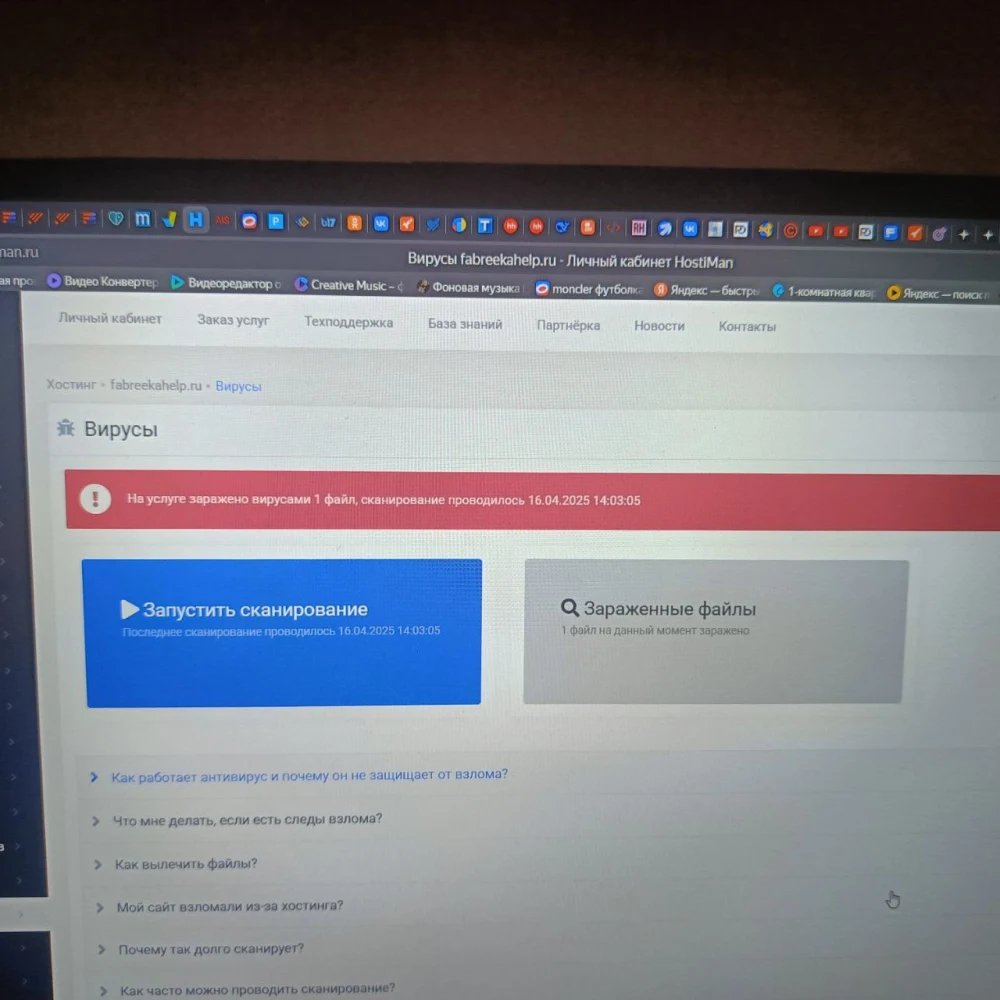

На основе предоставленных скриншотов, можно сделать следующие выводы о вирусе:

Основные характеристики:

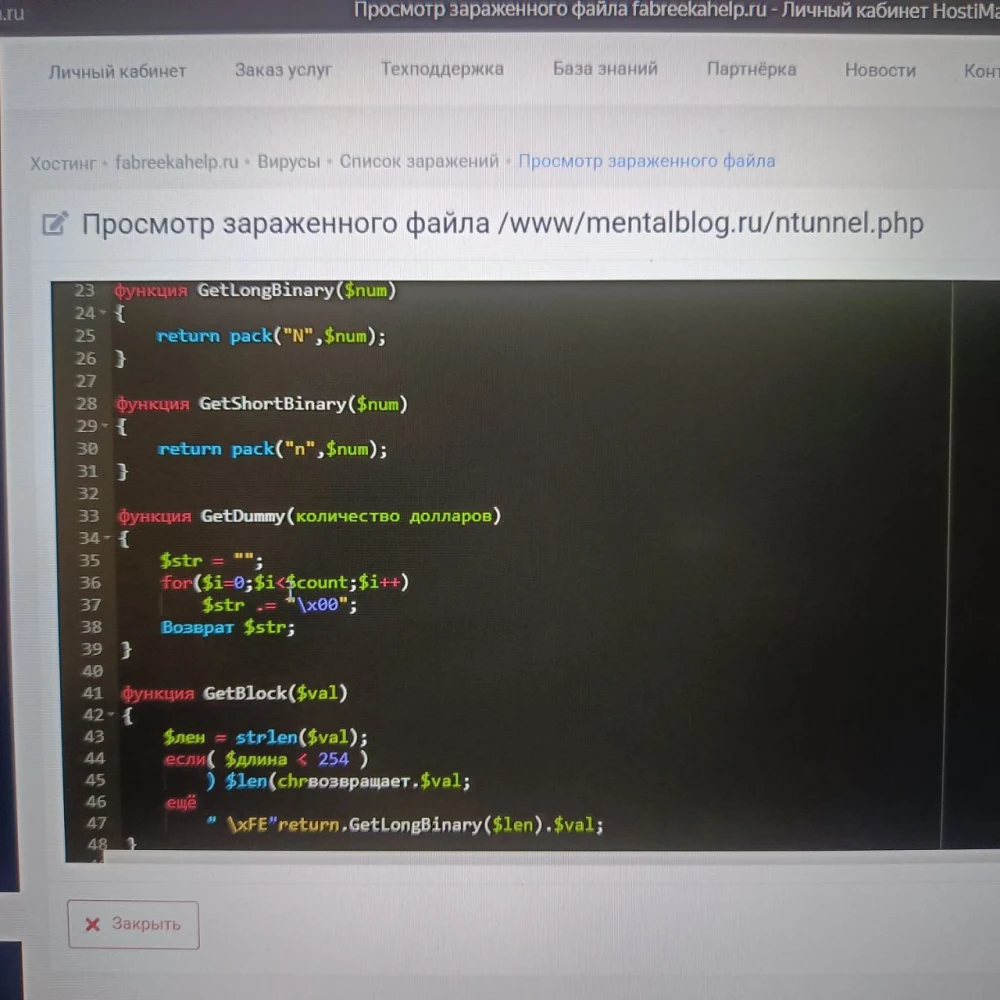

Использование MySQL: Вирус активно использует библиотеку MySQL для взаимодействия с базой данных. Это позволяет ему извлекать информацию, менять данные или выполнять другие действия через базу данных.

Скрипты обфускации: Код содержит элементы обфускации (сложные имена переменных, использование функций для преобразования строк), что затрудняет его анализ и понимание.

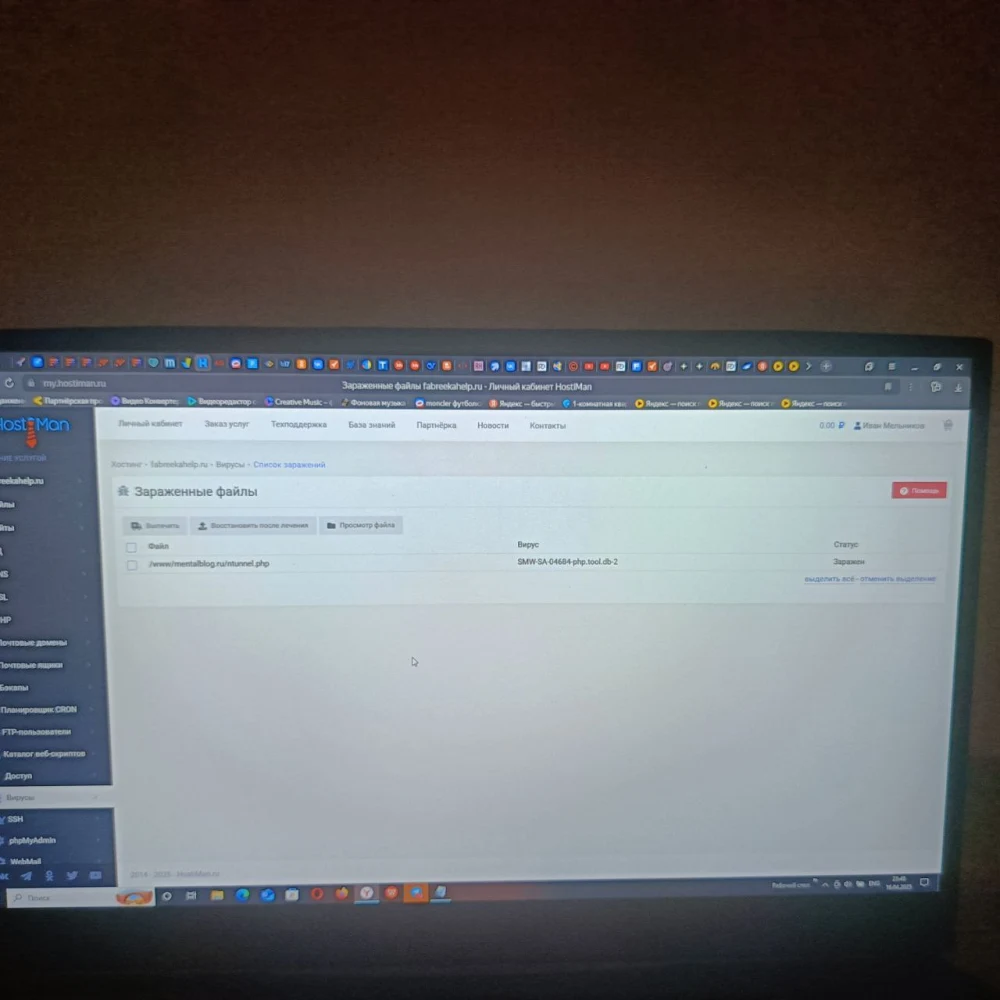

Загрузка файлов: Вирус пытается загрузить файлы с сервера mentalblog.ru (возможно, для получения дополнительного кода или данных).

Установка времени: Вирус устанавливает время выполнения (set_magic_quotes(0);), что может быть использовано для обхода некоторых мер безопасности.

Проверка версии PHP: Вирус проверяет версию PHP (phpversion_int()) и, вероятно, использует эту информацию для адаптации своего поведения или для эксплуатации уязвимостей, специфичных для данной версии.

Функциональность (предположительно):

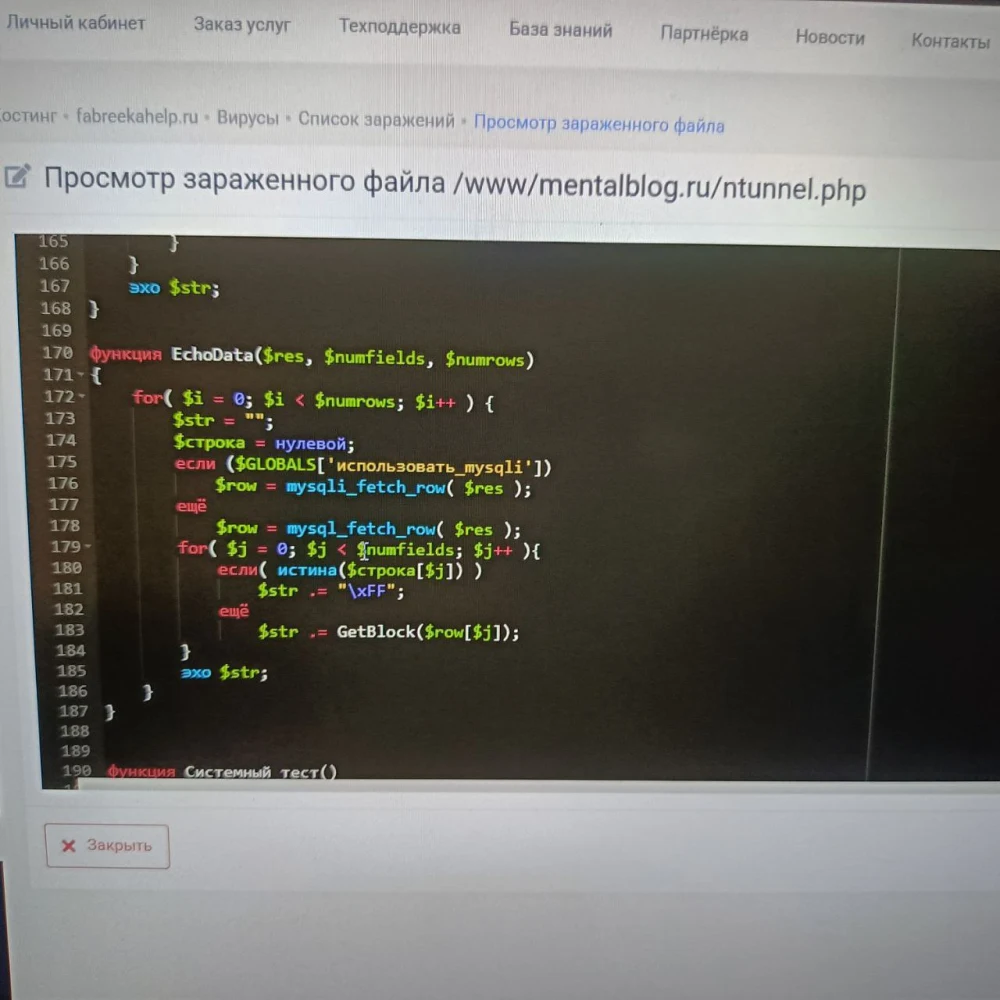

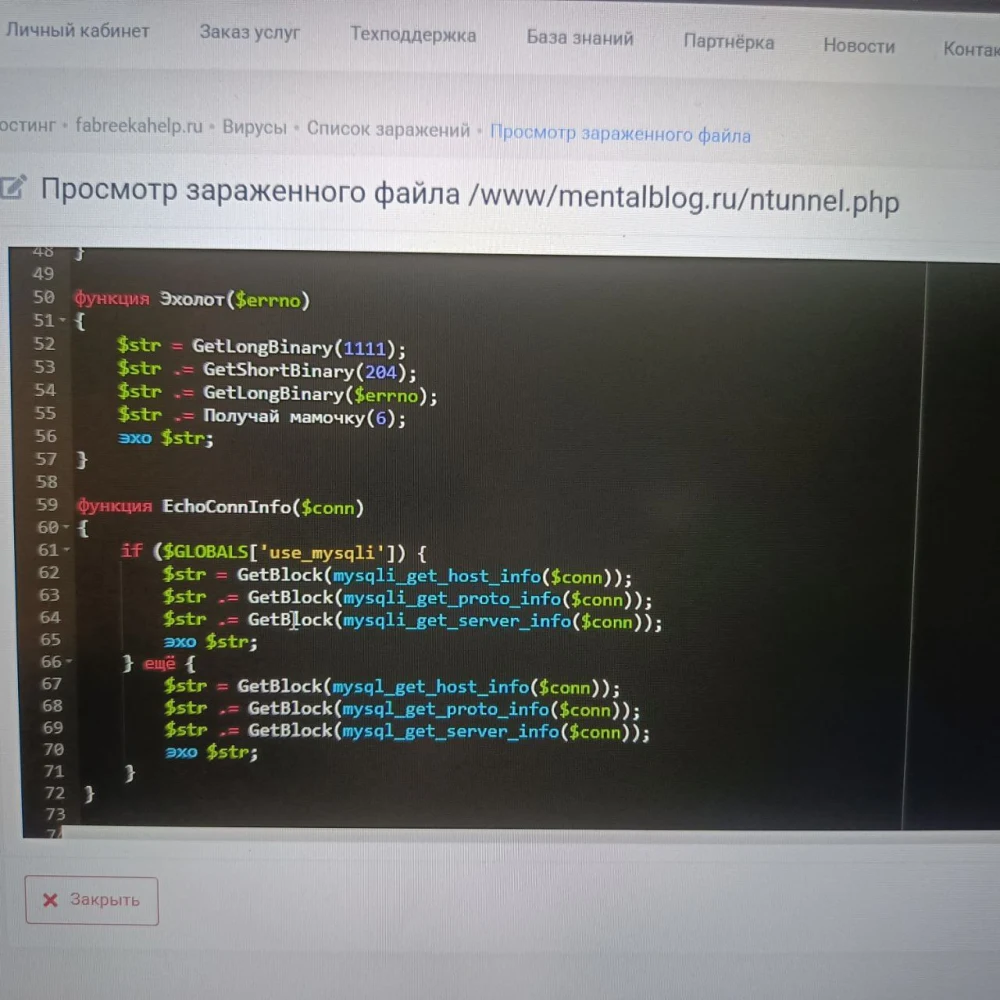

Сбор информации о хосте и базе данных: Вирус пытается получить информацию о сервере MySQL (хост, протокол) с помощью функций GetBlock().

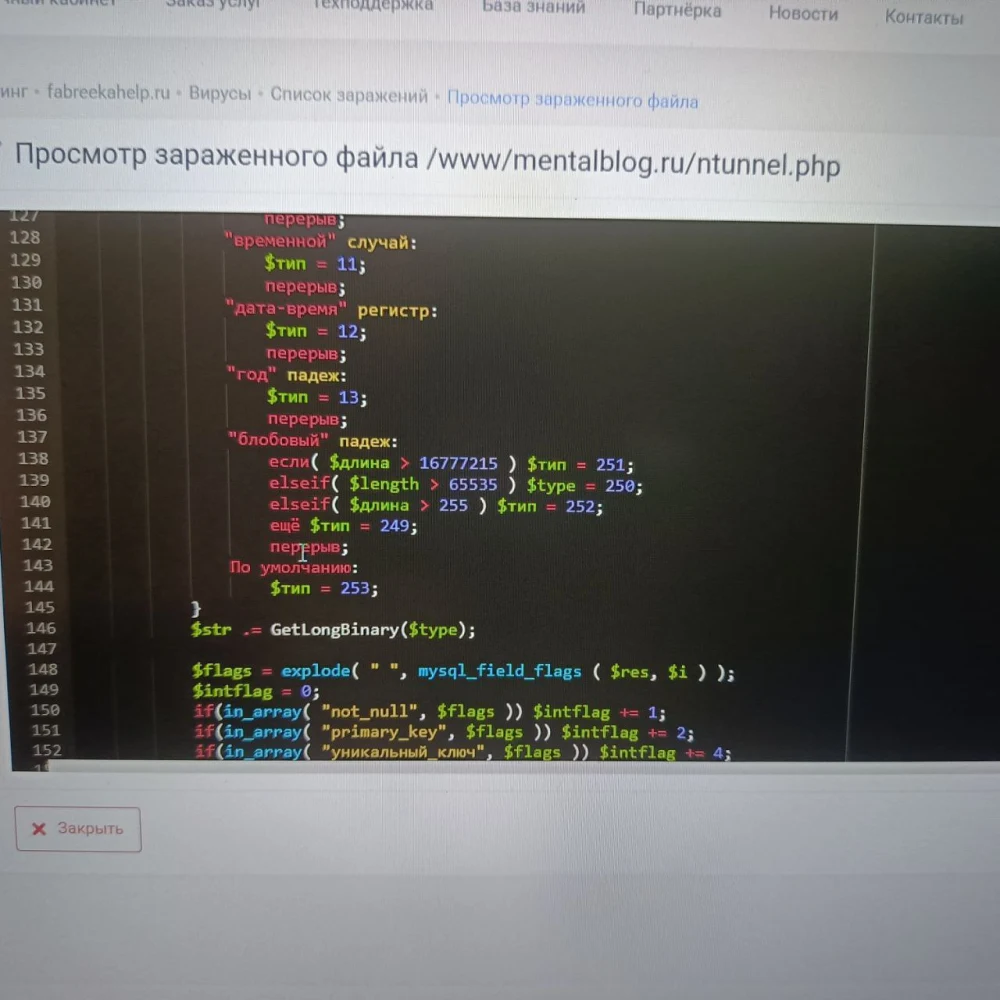

Извлечение данных из базы данных: Используются функции EchoData() и EchoConnInfo() для взаимодействия с базой данных. В частности, он пытается получить данные по типам: «временной случай», «дата-время» (регистр), «год» (падеж), «блобов» и т.д.

Обфускация: Код обфусцирован для затруднения анализа.

Загрузка файлов: Вирус пытается загрузить файлы с сервера mentalblog.ru.

Тип вируса (предположительно):

Учитывая функциональность, наиболее вероятно, что это травля (trojan) или вирус типа «чешир» (crypter). Он использует обфускацию и взаимодействие с базой данных для скрытия своей деятельности и получения доступа к данным. Также возможно, что он является частью более сложной вредоносной программы.

Важно:

Предоставленные скриншоты — это лишь часть кода вируса. Полный анализ требует изучения всех файлов зараженной системы.

Не пытайтесь самостоятельно разбираться в вирусах без достаточных знаний и опыта. Это может привести к повреждению вашей системы. Обратитесь к специалистам по информационной безопасности для проведения анализа и удаления вируса.

Рекомендации:

Проверьте систему на наличие вредоносного ПО с помощью надежного антивирусного программного обеспечения.

Обновите операционную систему и все установленные программы до последних версий, чтобы исправить известные уязвимости.

Будьте осторожны при открытии вложений электронной почты и переходе по ссылкам из непроверенных источников.

Используйте надежные пароли для всех учетных записей.